- Home

- Fabricantes

- Lastline Inc.

- Lastline Defender

Lastline Defender

Lastline Defender..

Detecção de rede e Plataforma de Resposta.

Detectar e responder automaticamente a ameaças avançadas.

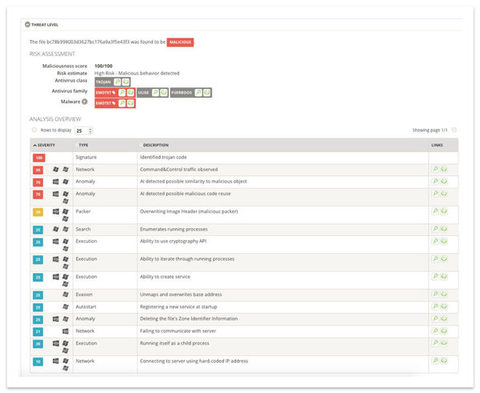

Lastline Defender ™, é uma plataforma de detecção e resposta de rede (NDR), detecta e contém ameaças sofisticadas antes que interrompam seus negócios.

Nosso software de segurança de rede oferece os insights de maior fidelidade do setor de segurança cibernética sobre ameaças avançadas que entram ou operam em sua rede local e em nuvem, permitindo que sua equipe de segurança responda com mais rapidez e eficácia às ameaças.

Fabricante: Lastline Inc.

Descrição detalhada do produto

SOLICITE SEU ORÇAMENTO

Colete:

- Veja ameaças em todos os lugares.

- A arquitetura sem agente da Lastline depende de sensores leves para fornecer visibilidade abrangente do tráfego que cruza o perímetro da sua rede ("norte / sul") e se move lateralmente dentro do seu perímetro ("leste / oeste").

- Você pode implantar sensores em sua rede local e ambientes de nuvem para proteger toda a sua rede.

Analisar:

Powered by AI.

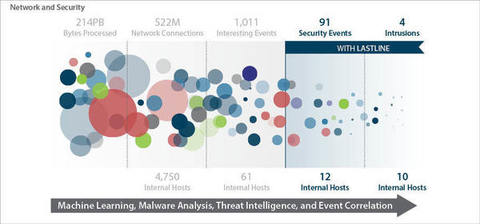

A plataforma Defender combina quatro tecnologias complementares com tecnologia de IA para detectar as ameaças avançadas que outras ferramentas de segurança de rede não percebem:

Análise de tráfego de rede (NTA).

Detecta anomalias atividade e malicioso comportamento enquanto se move lateralmente em seu rede.

Detecção e prevenção de intrusão (IDPS).

Detecta e evita ameaças conhecidas entrando sua rede.

Arquivo e Análise.

Detecta conteúdo malicioso tentando entrar em seu rede através da web, e-mail ou transferência de arquivos.

Inteligência global de ameaças e Atualizações Lastline.

Detecção do defensor e capacidades de análise em tempo real.

Análise de tráfego de rede.

Lastline Defender usa análise de tráfego de rede (NTA) alimentada por AI (veja a barra lateral) para analisar o tráfego de rede e descobrir atividades anômalas causadas por uma ameaça ativa em sua rede, incluindo:

- Anomalias de protocolo: identifica protocolos incomuns em sua rede.

- Anomalias de tráfego: descobre atividades incomuns em sua rede.

- Anomalias de host: detecta um comportamento incomum de computadores e outros sistemas em sua rede.

O NTA da Lastline é treinado automaticamente em tráfego de rede e comportamentos maliciosos para minimizar os falsos positivos que outras ferramentas de análise de tráfego de rede geram.

IDPS.

Lastline Defender incorpora a tecnologia Intrusion Detection and Prevention System (IDPS), continuamente atualizada por AI, para detectar ameaças conhecidas que entram em sua rede. Aplicamos IA às atividades maliciosas mais recentes detectadas em qualquer lugar em nossa Rede Global de Inteligência de Ameaças para criar novas assinaturas e IOCs automaticamente.

Análise de arquivo: detecção de comportamento malicioso.

Lastline Defender aplica File Analysis, a tecnologia de análise comportamental líder de mercado, patenteada pela Lastline, a conteúdo malicioso que entra em sua rede via web, e-mail ou transferência de arquivos.

Nosso ambiente de análise alimentado por IA (consulte a barra lateral) interage com o malware para obter todos os comportamentos criados em código malicioso. Lastline Defender usa esta visibilidade incomparável para criar um inventário completo de comportamentos de arquivo que outras ferramentas falham em detectar.

Inteligência global de ameaças.

A Lastline Global Threat Intelligence Network é o maior repositório com curadoria de artefatos maliciosos do setor, continuamente atualizado com novos artefatos conforme novas ameaças (e novos relacionamentos entre as ameaças existentes) surgem em nossa base global de clientes e parceiros.

Nossa IA usa esses dados de inteligência de ameaças para construir novos modelos de detecção. Em seguida, atualizamos automaticamente todos os clientes e parceiros Lastline, preparando você contra as mais recentes variações de ameaças evasivas.

Responder:

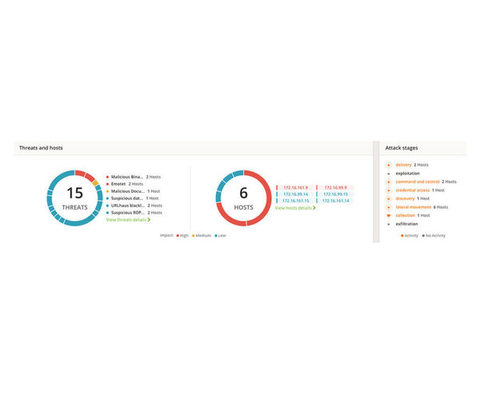

Lastline Defender cria automaticamente visualizações de ataque que fornecem ao seu SOC o contexto de que ele precisa para entender rapidamente o escopo de um ataque e priorizar a resposta, incluindo:

- A extensão e duração de cada evento.

- Ameaças ativas e hosts afetados.

- Comunicação entre sistemas locais e externos.

- Conjuntos de dados acessados e coletados.

- Ameaças ativas e estágios de ataque.

- Resumo da atividade maliciosa em sua rede mostrando hosts afetados e estágios das ameaças ativas.

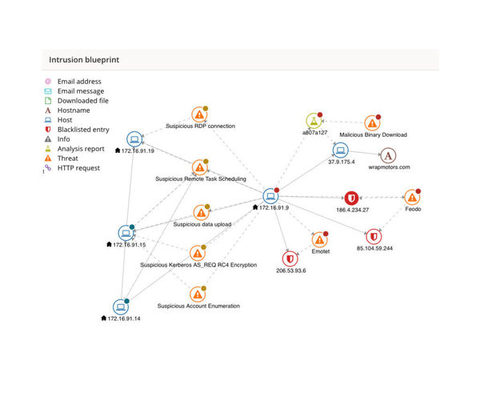

Projeto de intrusão.

Um blueprint dinâmico mostra como um ataque entra e se move lateralmente em suas redes locais e em nuvem, incluindo hosts comprometidos e comunicações externas.

Linha do tempo de ataque.

Cronologia detalhada de cada estágio de um ataque em sua rede.

Resposta mais rápida ao incidente.

Sua equipe de segurança enfrenta muitos desafios ao tentar impedir o movimento lateral de ameaças avançadas:

- Alerta o cansaço devido a um dilúvio de falsos positivos e alertas genéricos.

- Avaliação de baixa fidelidade do escopo da ameaça.

- Etapas manuais demoradas para investigar atividades suspeitas.

- Incapacidade de “conectar os pontos” para identificar campanhas de ataque.

Integração com ferramentas existentes.

O Lastline Defender dá à sua equipe de resposta a incidentes a precisão necessária para automatizar os protocolos de resposta, incluindo o bloqueio de atividades maliciosas.

Integrações poderosas e integradas com produtos de nosso ecossistema de Parceiro de Aliança de Tecnologia (como SIEMs, NGFWs, UTMs e agentes de endpoint) utilizam os alertas de alta fidelidade do Lastline Defender.

Um rico conjunto de APIs abertas facilita uma integração rápida com sistemas legados e fluxos de trabalho.

Obrigado! Logo entraremos em contato!